The Quantum-Safe Sentinel #6 – March 2026

⚡️ Welcome to the sixth edition of our bulletin, guiding you on the path to quantum-safe security. (🇫🇷 Full French version available below ⬇️)

This month marks a progress: quantum cybersecurity is no longer a niche topic — it is gaining real traction. At Forum InCyber Europe in Lille, we are seeing a growing presence of quantum players, reflecting a rising awareness across industries — especially around the urgency of planning PQC migration.

In an increasingly tense geopolitical landscape, European digital sovereignty is becoming a strategic priority. Unlike AI, where Europe remains largely dependent on external actors, quantum-safe cybersecurity benefits from a strong and credible European ecosystem. This is a race Europe can win. 🇪🇺

🏴☠️This month, regarding the quantum threat, we’ll talk about a new algorithm that may widely overtake Shor’s. While the news remains unreliable, the risk of sudden progress in that field has to be kept in mind.

🛡️PQC reaches a key inflection point, but while breakthroughs are important, there are still blind spots to address.

⚛️ Regarding Quantum Cryptography and QKD, we’ll see that initiatives are becoming global and opening a new era in this field.

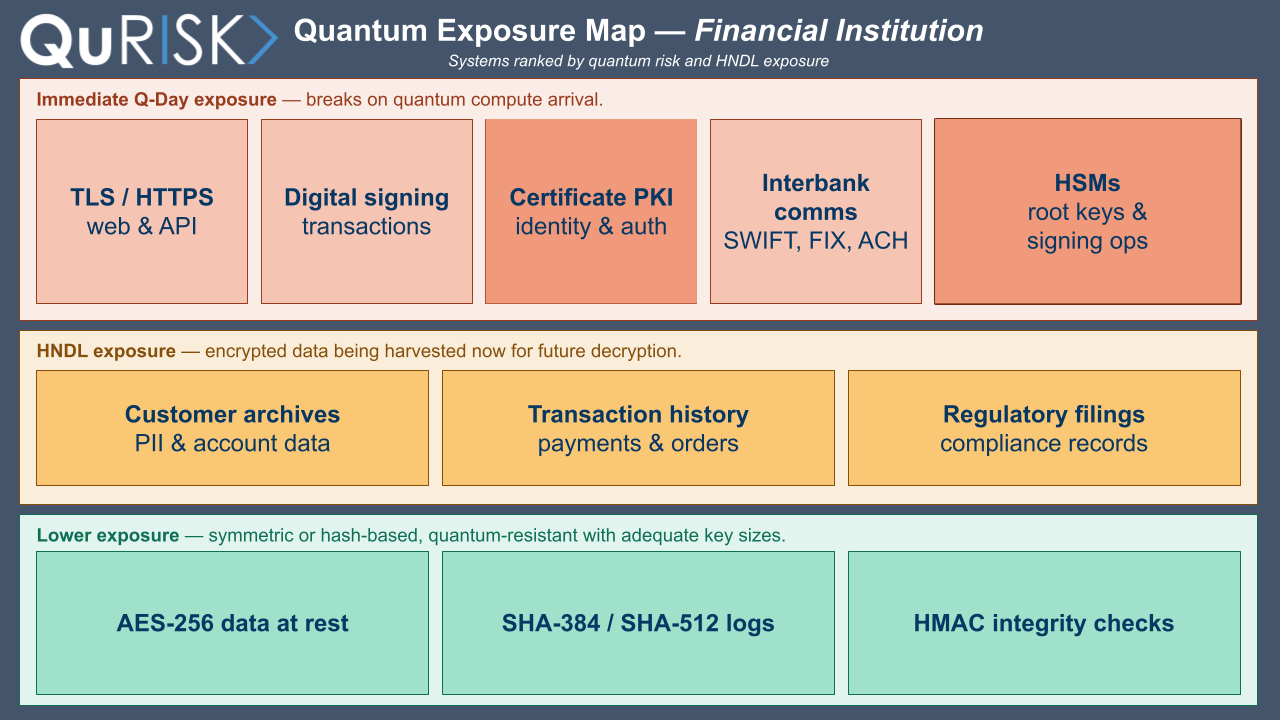

➡️ Awareness Topic of the Month — We focus on HSMs and PKI, now emerging as some of the most critical cryptographic assets at risk. This edition introduces a Quantum Exposure Map to help identify and prioritize these vulnerabilities.

And remember, addressing quantum risk today means combining compliance, security, and sovereignty, all at once. Don’t delay it.

1. The Quantum Cyber Threat : Ignore the Noise, Not the Risk

🗞️ Recent News & Trends

On 2 March 2026, the Advanced Quantum Technologies Institute (AQTI) published a preprint introducing the Jesse-Victor-Gharabaghi (JVG) Algorithm — a hybrid classical-quantum integer factorisation method. The paper claims a reduction in quantum gate count of over 99% relative to Shor's algorithm, projecting that RSA-2048 could be factored in approximately 11 hours using fewer than 5,000 qubits. The JVG approach offloads modular exponentiation to classical processors and replaces the Quantum Fourier Transform with a noise-tolerant Quantum Number Theoretic Transform. Independent scrutiny has been sharp. The paper is just a pre-print post on preprints.org with no peer-review or any expert moderation. Experts from the community note that the claimed results are extrapolated from small tests and can’t scale up to what is needed for RSA-2048 integers. Additionally, they mention that the lead author's background is in other fields, making their expertise in quantum computing questionable. (Source: AQTI / SecurityWeek – 2 March 2026, Shtetl-Optimized The ”JVG algorithm” is crap, post-quantum /(JVG) Algorithm: Why This Claim Doesn’t Hold Up)

💡 QuRISK's Analysis & Advice

Timelines are accelerating not only because of the hardware advances, but also because algorithms improve. However, the JVG claims are unsubstantiated at this stage and should not trigger a change in risk posture. Their significance lies elsewhere: they demonstrate that any sudden algorithmic improvements can reshape perceived threat timelines and cause panic. In the end, PQC migration urgency should be driven by data lifetime and system lifecycle and should start now to avoid the consequences of a last-minute panic-driven migration.

2. Post-Quantum Cryptography: Breakthroughs and blind Spots

🗞️ Recent News & Trends

A major industry research report published on 23 February 2026 confirms that PQC has crossed a key inflection point: live production deployments now include quantum-safe email authentication, zero-trust access, banking network authentication layers, satellite communications, and enterprise VPN gateways. Financial services and governments lead the curve, driven by long data retention requirements. The report flags a persistent 'signature gap': key encapsulation migration (ML-KEM) is well ahead of PQC digital signature adoption (ML-DSA, SLH-DSA), leaving organisations that believe they have begun PQC migration in a potentially half-migrated state. (Source: ResearchAndMarkets / GlobeNewswire – 23 February 2026)

At Embedded World in Nuremberg on 9 March, PQShield unveiled an upgrade to its PQMicroLib-Core library delivering full NIST-standardised PQC (ML-KEM, ML-DSA) in under 5kB of RAM — well within the 8–10kB budgets of microcontroller-based devices such as payment terminals, medical wearables, and industrial control systems. The release also includes the first full-stack post-quantum TLS for embedded systems via the PSA Certified Crypto API, and software-level differential power analysis countermeasures. The practical implication: approximately 20 billion brownfield devices already in the field can now migrate to quantum-resistant standards via software update, without hardware replacement. PQShield is integrating the library with STMicroelectronics, Microchip Technologies, and Lattice Semiconductor. (Source: The Quantum Insider – 9 March 2026)

💡 QuRISK's Analysis & Advice

The signature gap is underappreciated. An organisation that has migrated key exchange to ML-KEM but still uses classical ECDSA for code signing, certificate issuance, and identity tokens has covered only half its cryptographic attack surface. PQC programmes must explicitly scope authentication and signing workflows alongside key encapsulation, with separate milestones for each.

The PQShield breakthrough removes a major hardware-constraint that has been a massive blocker for migration in IoT, payments, and medical fleets. Security teams responsible for these environments should engage their silicon vendors on PQC roadmaps now, before the next refresh cycle locks in another generation of quantum-vulnerable devices.

3. Quantum Cryptography & QKD : A global Shift in Motion

🗞️ Recent News & Trends

On 2 March 2026, Toshiba Europe made available a new network bridging solution allowing geographically separated QKD networks to be interconnected without additional hardware using PQC. The solution integrates NIST-standardised post-quantum key exchange into Toshiba's existing Key Distribution System platform, enabling QKD-generated keys from one national network to be relayed to another via a PQC-protected bridge. Within QKD network perimeters, information-theoretic security is maintained via quantum physics; across intercontinental gaps, NIST PQC algorithms provide the bridge.This serves as a milestone to address global quantum‑safe communications with the integration of Satellite-based QKD extensions planned for the coming years to offer even more robust bridges between distant QKD systems. (Source: Toshiba Europe – 2 March 2026 )

At OFC 2026 on 11 March, Quantum Computing Inc. and Ciena demonstrated a multi-layer quantum-secure communications architecture combining QCi's time-frequency entanglement-based QKD (Quantum Identity Authentication via Quantum Zero Knowledge Proof - QZEK-P) and Ciena's Waveserver platform (which delivers AES-256-GCM optical encryption at up to 1.6 Tb/s with NIST-standardised PQC and ETSI-standard API interworking). The system is described as quantum-safe out of the box: PQC is enabled by default, with QKD and quantum authentication layered in for the highest-sensitivity flows. (Source: PRNewswire – 11 March 2026 )

The South-East Europe to Western Europe Quantum Communication Infrastructure (SEEWQCI) project was officially launched on 26–27 February 2026 in Athens, marking the start of EuroQCI's second implementation phase. The first phase built National Quantum Communication Infrastructures (NatQCIs) across individual member states; SEEWQCI now interconnects them. The project establishes a 1,100 km cross-border terrestrial QKD backbone linking Greece and Bulgaria, with Greece positioned as the gateway of the South-East Europe Quantum Corridor. Five Optical Ground Stations will enable hybrid terrestrial-space quantum connectivity between Greece, Cyprus, the Netherlands, and Bulgaria — aligned for future integration with the Eagle-1 satellite. SEEWQCI is implemented by a 15-partner consortium including ministries, national security authorities, security operations centres, research organisations, and industrial partners from four countries. The kickoff drew representatives from over a dozen parallel EuroQCI projects — including IberianQCI, BeneluxQCI, BAT-QCI, and PIONIER-Q-SAT — marking the first coordinated cross-programme alignment session for the EuroQCI ecosystem. (Source: HellasQCI – 26 February 2026 )

💡 QuRISK's Analysis & Advice

Toshiba's intercontinental QKD bridging and the QCi-Ciena layered demonstration both signal the same shift: quantum-safe communications are moving from national-scale trials to globally deployable, commercially available architectures.

The ETSI-standard API in the QCi-Ciena stack is particularly significant as it allows QKD key material to be consumed by existing encryption hardware without proprietary integration.

SEEWQCI reinforces this trajectory at the infrastructure level: for multinational institutions with EU cross-border data flows, the practical question is no longer if quantum-safe corridors will exist, the question is when.

Awareness Topic of the Month : HSMs and PKI are at Risk !

The security of our IT infrastructure has long rested on a fundamental assumption: that Hardware Security Modules (HSMs) provide an impenetrable "root of trust." Yet, as we enter 2026, a critical architectural paradox has emerged: HSMs are no longer low-exposure assets. We’ll explain why and propose a "Quantum Exposure Map," detailing why the very assets designed to be our strongest (HSMs and PKI - Public Key Infrastructure) now represent our most significant systemic risks.

❓Why HSMs are not low-exposure assets

HSMs protect keys from physical extraction — but the classical RSA and ECC operations running inside most HSMs are fully vulnerable to Shor's algorithm. The tamper-resistant enclosure is irrelevant to a quantum attack. Four recent sources confirm the scale of the problem:

➡️ “Eight out of ten say their current crypto libraries and hardware security modules (HSM) are not ready for PQC integration, and only 39% have begun their compliance readiness assessments.” — Trusted Computing Group survey, Network World – Feb 2026

➡️ Most HSM vendors are only adding PQC libraries for external client use via firmware updates, while the internal cryptographic operations of the HSM itself still rely on classical RSA and ECC. FIPS 140-3 and Common Criteria certifications do not yet require quantum-safe internal architectures. Upgrading HSM and PKI with PQC-supported technologies is the path for future-proofing. — ABI Research – November 2025

➡️ Organizations should only procure PQC-capable products for critical Identity, Credential, and Access Management (ICAM) hardware and software like HSMs and PKI, respectively, starting now. — CISA guidance, – March 2026

➡️ “The entire PKI trust chain — root CA, intermediate CA, leaf certificate — is vulnerable to quantum attack. An attacker with a quantum computer who could forge or extract a CA's private key would be able to sign arbitrary certificates, enabling undetectable impersonation of any authenticated service.” — Security Boulevard – 12 March 2026

📊 The diagram below maps quantum exposure across a typical financial institution. HSMs sit in the red tier alongside PKI (Public Key Infrastructure), TLS (Transport layer Security), and transaction signing. The distinction matters: HSMs hold the root keys that underpin the entire cryptographic trust chain. If those keys are generated using classical algorithms, every asset they protect inherits that exposure.

💡 Reading the Exposure Map

🔴 Red (top tier): systems that break immediately on Q-Day — TLS sessions, transaction signing, PKI, interbank messaging, and HSMs. All rely on RSA or ECC and are directly in Shor's algorithm's path. PKI is particularly critical: a forged CA private key enables undetectable impersonation of any authenticated service across the entire trust chain.

🟠 Orange (middle tier): systems under active HNDL collection — customer archives, transaction history, and regulatory filings encrypted today with classical algorithms and worth harvesting now for future decryption.

🟢 Green (lower tier): symmetric and hash-based systems. Grover's algorithm halves their effective security, but AES-256 degrades to AES-128 equivalent — still strong. Doubling key sizes where not already at 256-bit is the primary action required.

👉🏽 To keep in Mind

The practical implication for security teams: when scoping a PQC migration programme, HSMs must be treated as high-priority assets. The root keys stored inside an HSM today may already be subject to HNDL collection. Procurement of PQC-capable HSMs should be initiated now. CISA's guidance makes this explicit for federal environments, and the same logic applies to any institution managing long-lived cryptographic trust anchors.

🚨 The Quantum-Safe Sentinel is watching for you, helping you stay secure and a step ahead in the Quantum era.

If you appreciate our work for the community, please like and share our publications, follow our page, and promote it to colleagues who may benefit from these insights.

☎️ If you have any suggestions or comments about our publications, or if you would like to discuss these important topics with one of our experts, feel free to book a meeting at www.qurisk.fr or to contact us contact@qurisk.fr.

🙌🏼 Stay tuned for more to come. Stay healthy, and quantum-safe to you all.

🦉 This bulletin is powered by oQo, QuRISK’s Quantum Virtual Advisor: an AI-driven LLM designed to augment professionals on quantum technology–related themes, including securing adoption, risk management, and cybersecurity.

It is published by QuRISK - Quantum Risk Advisory, a French firm specialized in Quantum Risk & Cybersecurity.

Version Française - 🇫🇷🇫🇷🇫🇷🇫🇷🇫🇷

The Quantum-Safe Sentinel #6 - Mars 2026

⚡️ Bienvenue dans la sixième édition de notre newsletter, qui vous accompagne dans votre parcours vers la sécurité post-quantique.

Ce mois-ci marque une avancée : la cybersécurité quantique est un sujet qui prend de l’ampleur. Au Forum InCyber Europe à Lille, nous constatons une présence croissante des acteurs du quantique, reflet d’une prise de conscience grandissante autour de l’urgence de planifier la migration vers la PQC.

Dans un contexte géopolitique de plus en plus tendu, la souveraineté numérique européenne devient une priorité stratégique. Contrairement à l’IA, où l’Europe reste largement dépendante d’acteurs extérieurs, la cybersécurité post-quantique bénéficie d’un écosystème européen solide et crédible. C’est une course que l’Europe peut gagner. 🇪🇺

🏴☠️ Ce mois-ci, concernant la menace quantique, nous parlerons d’un nouvel algorithme qui pourrait largement surpasser celui de Shor. Bien que cette information reste peu fiable, le risque d’un progrès soudain dans ce domaine doit être gardé à l’esprit.

🛡️ La PQC atteint un point d’inflexion majeur, mais si les avancées sont importantes, il reste encore des angles morts à traiter.

⚛️ Concernant la cryptographie quantique et la QKD, nous verrons que les initiatives deviennent mondiales et ouvrent une nouvelle ère dans ce domaine.

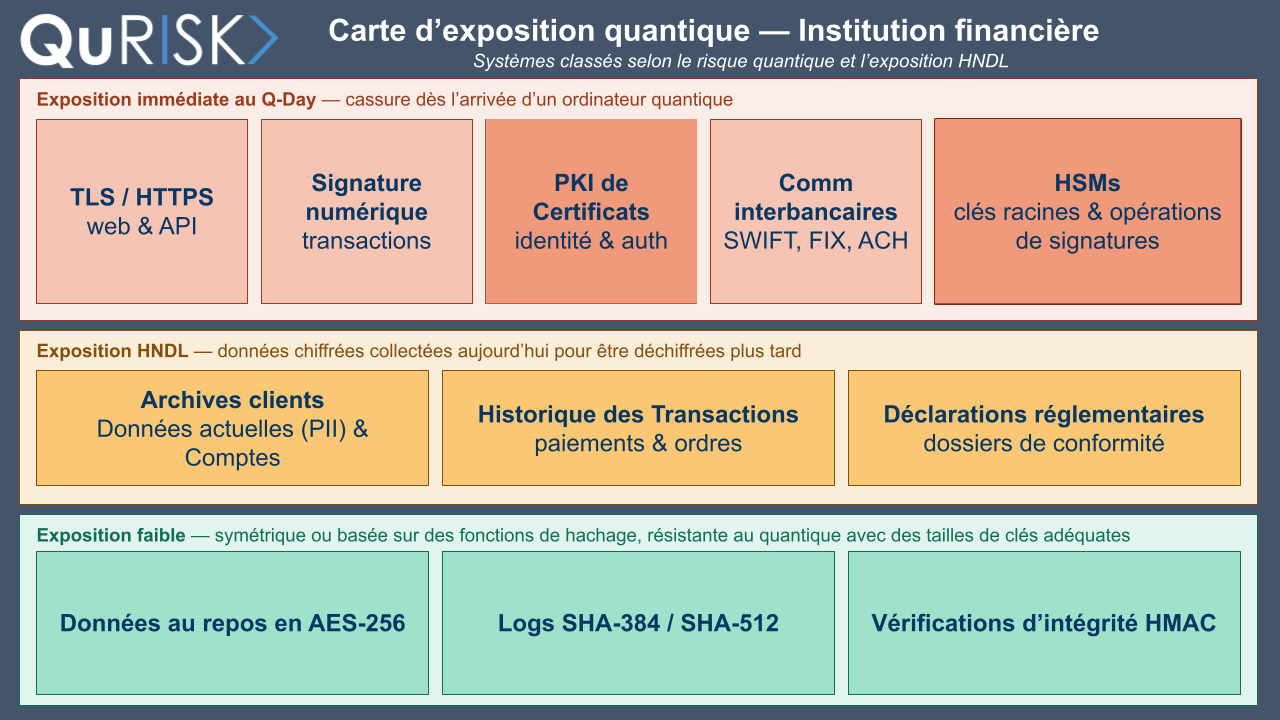

➡️ “L’Awareness Topic” du mois se concentre sur les HSM et la PKI, qui émergent désormais comme certains des actifs cryptographiques les plus à risque. Cette édition propose une Carte d’Exposition Quantique pour aider à identifier et prioriser ces vulnérabilités.

Et rappelez-vous : traiter le risque quantique aujourd’hui signifie combiner à la fois conformité, sécurité et souveraineté. Ne tardez pas.

1. La menace quantique : ignorez les rumeurs, pas le risque

🗞️ Actualités & tendances

Le 2 mars 2026, l’Advanced Quantum Technologies Institute (AQTI) a publié un préprint introduisant l’algorithme Jesse-Victor-Gharabaghi (JVG) — une méthode hybride classique-quantique de factorisation d’entiers. L’article affirme une réduction de plus de 99 % du nombre de portes quantiques par rapport à l’algorithme de Shor, et projette qu’un RSA-2048 pourrait être factorisé en environ 11 heures avec moins de 5 000 qubits. L’approche JVG délègue l’exponentiation modulaire à des processeurs classiques et remplace la transformée de Fourier quantique par une transformée quantique arithmétique tolérante au bruit. Les critiques indépendantes ont été sévères. L’article n’est qu’un préprint publié sur preprints.org, sans revue par les pairs ni aucune modération experte. Des experts de la communauté soulignent que les résultats annoncés sont extrapolés à partir de petits tests et ne peuvent pas passer à l’échelle nécessaire pour des entiers RSA-2048. Ils indiquent également que le parcours de l’auteur principal se situe dans d’autres domaines, ce qui rend son expertise en informatique quantique discutable. (Source : AQTI / SecurityWeek – 2 mars 2026, Shtetl-Optimized The ”JVG algorithm” is crap, post-quantum /(JVG) Algorithm: Why This Claim Doesn’t Hold Up)

💡 Analyse & recommandations

Les échéances s’accélèrent non seulement en raison des avancées matérielles, mais aussi parce que les algorithmes progressent. Toutefois, les affirmations autour de JVG ne sont pas étayées à ce stade et ne doivent pas entraîner de changement de posture de risque. Leur importance se situe ailleurs : elles montrent que toute amélioration algorithmique soudaine peut remodeler la perception des délais de menace et provoquer de la panique. En fin de compte, l’urgence de la migration PQC doit être guidée par la durée de vie des données et le cycle de vie des systèmes, et elle doit commencer dès maintenant pour éviter les conséquences d’une migration de dernière minute dictée par la panique.

2. Cryptographie post-quantique : avancées et angles morts

🗞️ Actualités & tendances

Un important rapport sectoriel publié le 23 février 2026 confirme que la PQC a franchi un point d’inflexion majeur : les déploiements en production incluent désormais l’authentification email quantum-safe, les accès zero-trust, les couches d’authentification des réseaux bancaires, les communications satellitaires et les passerelles VPN d’entreprise. Les services financiers et les gouvernements sont en tête, poussés par les exigences de conservation longue des données. Le rapport met en lumière un « signature gap » persistant : la migration des mécanismes d’encapsulation de clés (ML-KEM) est bien plus avancée que l’adoption des signatures numériques PQC (ML-DSA, SLH-DSA), laissant les organisations qui pensent avoir commencé leur migration PQC dans un état potentiellement à moitié migré. (Source : ResearchAndMarkets / GlobeNewswire – 23 février 2026)

Lors d’Embedded World à Nuremberg le 9 mars, PQShield a dévoilé une mise à niveau de sa bibliothèque PQMicroLib-Core offrant une prise en charge complète de la PQC standardisée par le NIST (ML-KEM, ML-DSA) avec moins de 5 kB de RAM — bien en dessous des budgets de 8 à 10 kB des appareils à microcontrôleurs tels que les terminaux de paiement, les dispositifs médicaux portables et les systèmes de contrôle industriel. La version inclut également la première pile TLS post-quantique complète pour systèmes embarqués via l’API PSA Certified Crypto, ainsi que des contre-mesures logicielles contre l’analyse différentielle de puissance. L’implication pratique est la suivante : environ 20 milliards d’équipements brownfield déjà déployés peuvent désormais migrer vers des standards résistants au quantique via une mise à jour logicielle, sans remplacement matériel. PQShield intègre cette bibliothèque avec STMicroelectronics, Microchip Technologies et Lattice Semiconductor. (Source : The Quantum Insider – 9 mars 2026)

💡 Analyse & recommandations

Le « signature gap » est sous-estimé. Une organisation qui a migré son échange de clés vers ML-KEM mais utilise encore l’ECDSA classique pour la signature de code, l’émission de certificats et les jetons d’identité n’a couvert que la moitié de sa surface d’attaque cryptographique. Les programmes PQC doivent explicitement inclure les flux d’authentification et de signature en parallèle des mécanismes d’encapsulation de clés, avec des jalons distincts pour chacun.

La percée de PQShield supprime une contrainte matérielle majeure qui constituait un frein important à la migration dans l’IoT, les paiements et les flottes d’équipements médicaux. Les équipes de sécurité responsables de ces environnements devraient dès maintenant engager la discussion avec leurs fournisseurs de composants sur leurs feuilles de route PQC, avant que le prochain cycle de renouvellement ne verrouille une nouvelle génération d’équipements vulnérables au quantique.

3. Cryptographie quantique & QKD : un Basculement mondial

🗞️ Actualités & tendances

Le 2 mars 2026, Toshiba Europe a mis à disposition une nouvelle solution d’interconnexion réseau permettant à des réseaux QKD géographiquement séparés d’être interconnectés sans matériel supplémentaire grâce à la PQC. La solution intègre un échange de clés post-quantique standardisé par le NIST dans la plateforme existante de Key Distribution System de Toshiba, permettant aux clés générées par QKD sur un réseau national d’être relayées vers un autre via un pont protégé par la PQC. À l’intérieur des périmètres des réseaux QKD, la sécurité informationnelle est maintenue grâce à la physique quantique ; à travers les distances intercontinentales, les algorithmes PQC standardisés par le NIST assurent la jonction. Cela constitue une étape majeure pour répondre aux besoins de communications globales quantum-safe, avec l’intégration, prévue dans les années à venir, d’extensions QKD satellitaires afin d’offrir des ponts encore plus robustes entre des systèmes QKD distants. (Source : Toshiba Europe – 2 mars 2026 )

Lors de l’OFC 2026 le 11 mars, Quantum Computing Inc. et Ciena ont présenté une architecture de communications quantum-safe multicouche combinant la QKD à intrication temps-fréquence de QCi (authentification d’identité quantique via preuve à divulgation nulle de connaissance quantique - QZEK-P) et la plateforme Waveserver de Ciena (qui fournit un chiffrement optique AES-256-GCM jusqu’à 1,6 Tb/s avec une PQC standardisée par le NIST et une interopérabilité via API standardisée ETSI). Le système est présenté comme quantum-safe dès sa mise en service : la PQC y est activée par défaut, tandis que la QKD et l’authentification quantique sont ajoutées en couches pour les flux les plus sensibles. (Source : PRNewswire – 11 mars 2026 )

Le projet South-East Europe to Western Europe Quantum Communication Infrastructure (SEEWQCI) a été officiellement lancé les 26 et 27 février 2026 à Athènes, marquant le début de la deuxième phase de mise en œuvre d’EuroQCI. La première phase consistait à construire des National Quantum Communication Infrastructures (NatQCIs) dans chaque État membre. SEEWQCI vise désormais à les interconnecter. Le projet met en place une dorsale terrestre transfrontalière QKD de 1 100 km reliant la Grèce et la Bulgarie, la Grèce étant positionnée comme porte d’entrée du corridor quantique de l’Europe du Sud-Est. Cinq stations optiques au sol permettront une connectivité quantique hybride terrestre-spatiale entre la Grèce, Chypre, les Pays-Bas et la Bulgarie — en préparation de l’intégration future avec le satellite Eagle-1. SEEWQCI est mis en œuvre par un consortium de 15 partenaires comprenant des ministères, des autorités nationales de sécurité, des centres d’opérations de sécurité, des organismes de recherche et des partenaires industriels de quatre pays. Le lancement a réuni des représentants de plus d’une douzaine de projets EuroQCI parallèles — notamment IberianQCI, BeneluxQCI, BAT-QCI et PIONIER-Q-SAT — marquant la première session coordonnée d’alignement inter-programmes pour l’écosystème EuroQCI. (Source : HellasQCI – 26 février 2026 )

💡 Analyse & recommandations

L’interconnexion intercontinentale des réseaux QKD de Toshiba et la démonstration multicouche de QCi-Ciena signalent toutes deux la même évolution : les communications quantum-safe passent de tests à l’échelle nationale à des architectures déployables mondialement et commercialement disponibles. L’API standardisée ETSI dans la pile QCi-Ciena est particulièrement significative, car elle permet aux clés issues de la QKD d’être consommées par des équipements de chiffrement existants sans intégration propriétaire.

SEEWQCI renforce cette dynamique au niveau des infrastructures : pour les institutions multinationales ayant des flux de données transfrontaliers au sein de l’UE, la question pratique n’est plus de savoir si des corridors quantum-safe existeront, mais quand.

Le Sujet “Awareness” du Mois : Les HSM et la PKI sont à risque !

La sécurité de notre infrastructure informatique repose depuis longtemps sur une hypothèse fondamentale : les modules matériels de sécurité (HSM) constituent une « racine de confiance » impénétrable. Pourtant, à l’aube de 2026, un paradoxe architectural critique est apparu : les HSM ne sont plus des actifs faiblement exposés. Nous allons expliquer pourquoi et proposer une « Carte d’Exposition Quantique », détaillant en quoi les actifs mêmes censés être nos plus solides remparts (les HSM et la PKI - Public Key Infrastructure) représentent désormais nos risques systémiques les plus importants.

❓Pourquoi les HSM ne sont pas des actifs faiblement exposés

Les HSM protègent les clés contre l’extraction physique — mais les opérations RSA et ECC classiques exécutées à l’intérieur de la plupart des HSM restent pleinement vulnérables à l’algorithme de Shor. L’enveloppe inviolable devient sans effet face à une attaque quantique. Quatre sources récentes confirment l’ampleur du problème :

➡️« Huit sur dix déclarent que leurs bibliothèques cryptographiques actuelles et leurs modules matériels de sécurité (HSM) ne sont pas prêts pour l’intégration de la PQC, et seuls 39 % ont commencé leurs évaluations de préparation à la conformité. » — Enquête Trusted Computing Group, Network World – fév. 2026

➡️ La plupart des fournisseurs de HSM n’ajoutent des bibliothèques PQC que pour un usage client externe via des mises à jour de firmware, tandis que les opérations cryptographiques internes du HSM lui-même reposent encore sur le RSA et l’ECC classiques. Les certifications FIPS 140-3 et Common Criteria n’exigent pas encore d’architectures internes quantum-safe. La modernisation des HSM et de la PKI avec des technologies compatibles PQC est la voie à suivre pour pérenniser les systèmes. — ABI Research – novembre 2025

➡️ Les organisations ne devraient désormais acquérir, pour leurs matériels et logiciels critiques de gestion des identités, des accès et des habilitations (ICAM) comme les HSM et la PKI, que des produits capables de prendre en charge la PQC. — Recommandation de la CISA – mars 2026

➡️ « L’ensemble de la chaîne de confiance PKI — autorité racine, autorité intermédiaire, certificat final — est vulnérable à une attaque quantique. Un attaquant disposant d’un ordinateur quantique et capable de forger ou d’extraire la clé privée d’une autorité de certification pourrait signer des certificats arbitraires, permettant l’usurpation indétectable de tout service authentifié. » — Security Boulevard – 12 mars 2026

📊 Le schéma ci-dessous cartographie l’exposition quantique au sein d’une institution financière type. Les HSM se situent dans la zone rouge aux côtés de la PKI (Public Key Infrastructure), du TLS (Transport Layer Security) et de la signature de transactions. Cette distinction est essentielle : les HSM détiennent les clés racines qui soutiennent l’ensemble de la chaîne de confiance cryptographique. Si ces clés sont générées à l’aide d’algorithmes classiques, alors tous les actifs qu’elles protègent héritent de cette exposition.

💡 Lecture de la carte d’exposition

🔴 Rouge (niveau supérieur) : systèmes qui cèdent immédiatement au Q-Day — sessions TLS, signature de transactions, PKI, messagerie interbancaire et HSM. Tous reposent sur RSA ou ECC et se trouvent directement sur la trajectoire de l’algorithme de Shor. La PKI est particulièrement critique : une clé privée d’autorité de certification forgée permet l’usurpation indétectable de tout service authentifié sur l’ensemble de la chaîne de confiance.

🟠 Orange (niveau intermédiaire) : systèmes actuellement exposés à la collecte HNDL — archives clients, historique des transactions et documents réglementaires chiffrés aujourd’hui avec des algorithmes classiques et suffisamment précieux pour être collectés dès maintenant en vue d’un déchiffrement ultérieur.

🟢 Vert (niveau inférieur) : systèmes symétriques et à base de fonctions de hachage. L’algorithme de Grover réduit de moitié leur sécurité effective, mais AES-256 se dégrade vers un niveau équivalent à AES-128 — ce qui reste robuste. Le principal levier d’action consiste à doubler la taille des clés lorsqu’elles ne sont pas déjà en 256 bits.

👉🏽 À retenir

L’implication pratique pour les équipes de sécurité est la suivante : lorsqu’un programme de migration PQC est cadré, les HSM doivent être traités comme des actifs hautement prioritaires. Les clés racines stockées aujourd’hui dans un HSM peuvent déjà faire l’objet de collecte HNDL. L’acquisition de HSM compatibles PQC doit être engagée dès maintenant. La recommandation de la CISA le dit explicitement pour les environnements fédéraux, et la même logique s’applique à toute institution gérant des ancres de confiance cryptographiques de longue durée.

🚨 The Quantum-Safe Sentinel veille, afin de vous aider à rester en sécurité et à garder une longueur d’avance à l’ère quantique. Si vous appréciez notre travail pour la communauté, merci de liker et partager nos publications, de suivre notre page, et d’en parler à des collègues susceptibles de bénéficier de ces analyses.

☎️ Si vous avez des suggestions ou des commentaires sur nos publications, ou si vous souhaitez échanger sur ces sujets avec l’un de nos experts, vous pouvez prendre rendez-vous sur www.qurisk.fr ou nous contacter à contact@qurisk.fr.

🙌🏼 Restez à l’écoute, prenez soin de vous, et devenez quantum-safe.

🦉 Ce bulletin est propulsé par oQo, le Quantum Virtual Advisor de QuRISK : un LLM “AI-driven” conçu pour augmenter les professionnels sur les thématiques liées aux technologies quantiques, notamment l’adoption sécurisée, la gestion des risques et la cybersécurité. Il est publié par QuRISK – Quantum Risk Advisory, une entreprise française spécialisée en risque quantique et cybersécurité.